Успешная цепочка атак приводит к заражению целевых компьютеров универсальным вредоносом XWorm.

Эксперты по кибербезопасности обнаружили новую фишинговую кампанию, в ходе которой злоумышленники используют уникальную цепочку атак для доставки вредоносной программы XWorm на целевые системы.

Компания Securonix , которая отслеживает эту зловредную активность под названием «MEME#4CHAN», сообщила, что большинство атак были направлены на производственные предприятия и медицинские клиники в Германии.

«В рамках данной операции злоумышленники использовали необычный код на языке PowerShell , наполненный мемами, и сильно обфусцированный вредонос XWorm для заражения своих жертв», — заявили исследователи в Для просмотра ссылки Войдиили Зарегистрируйся .

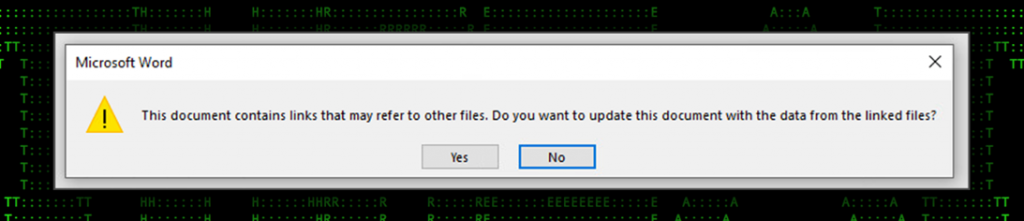

По сообщениям специалистов, атаки MEME#4CHAN начинаются с фишинговых писем с поддельными документы Microsoft Word, которые эксплуатируют уязвимость Windows Для просмотра ссылки Войдиили Зарегистрируйся для загрузки обфусцированного скрипта PowerShell.

В ходе анализа данного PowerShell-скрипта исследователи столкнулись с множеством переменных, имеющих довольно интересные и необычные название, с явной отсылкой на зарубежную мем-культуру. Так, некоторые переменные имели следующие названия:

XWorm — это коммерческое вредоносное ПО, которое продается на подпольных форумах и имеет широкий спектр функций, позволяющих похищать конфиденциальную информацию с зараженных хостов. А возможность скачивать дополнительные полезные нагрузки значительно расширяет функционал программы, делая её своеобразным универсальным швейцарским ножом в киберпреступном мире.

«По предварительной проверке кажется, что лицо или группа, ответственная за атаку, могут иметь Ближневосточное/Индийское происхождение, хотя окончательная принадлежность ещё не подтверждена», — сообщили исследователи.

Эксперты по кибербезопасности обнаружили новую фишинговую кампанию, в ходе которой злоумышленники используют уникальную цепочку атак для доставки вредоносной программы XWorm на целевые системы.

Компания Securonix , которая отслеживает эту зловредную активность под названием «MEME#4CHAN», сообщила, что большинство атак были направлены на производственные предприятия и медицинские клиники в Германии.

«В рамках данной операции злоумышленники использовали необычный код на языке PowerShell , наполненный мемами, и сильно обфусцированный вредонос XWorm для заражения своих жертв», — заявили исследователи в Для просмотра ссылки Войди

По сообщениям специалистов, атаки MEME#4CHAN начинаются с фишинговых писем с поддельными документы Microsoft Word, которые эксплуатируют уязвимость Windows Для просмотра ссылки Войди

В ходе анализа данного PowerShell-скрипта исследователи столкнулись с множеством переменных, имеющих довольно интересные и необычные название, с явной отсылкой на зарубежную мем-культуру. Так, некоторые переменные имели следующие названия:

- $CHOTAbheem (название индийского мультипликационного сериала)

- $Pentagone

- $NuclearDefusion

- $MEME2026

- $Shakalakaboomboom

- $Colaburbumbum

- $Sexybunbun

XWorm — это коммерческое вредоносное ПО, которое продается на подпольных форумах и имеет широкий спектр функций, позволяющих похищать конфиденциальную информацию с зараженных хостов. А возможность скачивать дополнительные полезные нагрузки значительно расширяет функционал программы, делая её своеобразным универсальным швейцарским ножом в киберпреступном мире.

«По предварительной проверке кажется, что лицо или группа, ответственная за атаку, могут иметь Ближневосточное/Индийское происхождение, хотя окончательная принадлежность ещё не подтверждена», — сообщили исследователи.

- Источник новости

- www.securitylab.ru