От электронного письма до потери средств – один троян.

Специалисты ИБ-компании Metabase Q Для просмотра ссылки Войдиили Зарегистрируйся , что операторы банковского трояна Mispadu проводят несколько спам-кампаний в Боливии, Чили, Мексике, Перу и Португалии и других странах, с целью кражи учетных данных и доставки другого вредоносного ПО.

Количество заражений по странам

По словам экспертов, кампания началась в августе 2022 года. Троян Mispadu (URSA) был Для просмотра ссылки Войдиили Зарегистрируйся ESET в ноябре 2019 года. Тогда исследователи выделили его способность похищать средства и учетные данные, а также делать снимки экрана и перехватывать нажатия клавиш.

Одной из их основных стратегий заражения Mispadu:

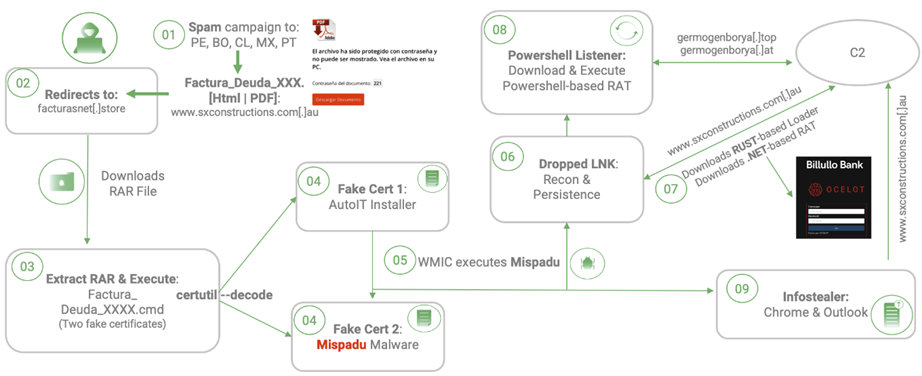

Цепочка атак включает в себя электронные письма, призывающие получателя открыть поддельные просроченные счета. Когда жертва открывает HTML-вложение, Mispadu проверяет, что файл был открыт с настольного компьютера, а затем перенаправляет жертву на удаленный сервер для загрузки вредоносного архива.

Архив RAR или ZIP использует поддельные цифровые сертификаты, один из которых представляет собой вредоносное ПО Mispadu, а другой — установщик AutoIT для декодирования и запуска трояна с использованием легитимной утилиты командной строки Для просмотра ссылки Войдиили Зарегистрируйся .

Цепочка заражений Mispadu

Mispadu позволяет собирать список установленных антивирусных решений, перехватывать учетные данные из Google Chrome и Microsoft Outlook и загружать дополнительные вредоносные программы, среди которых обфусцированный VBS- дроппер , предназначенный для доставки полезной нагрузки с жестко закодированного домена. Доставляемая полезная нагрузка представляет из себя:

Более того, вредоносное ПО использует оверлей для получения учетных данных от онлайн-банка, и другой конфиденциальной информации.

Metabase Q отметила, что использование «certutil» позволил Mispadu обойти обнаружение широким спектром антивирусов и собрать более 90 000 учетных данных онлайн-банков с более 17 500 уникальных веб-сайтов.

Специалисты ИБ-компании Metabase Q Для просмотра ссылки Войди

Количество заражений по странам

По словам экспертов, кампания началась в августе 2022 года. Троян Mispadu (URSA) был Для просмотра ссылки Войди

Одной из их основных стратегий заражения Mispadu:

- компрометация уязвимых сайтов WordPress;

- превращение их в сервер управления и контроля (C2);

- распространение вредоносных программ с C2-сервера,

- фильтрация стран, которые нельзя заражать.

Цепочка атак включает в себя электронные письма, призывающие получателя открыть поддельные просроченные счета. Когда жертва открывает HTML-вложение, Mispadu проверяет, что файл был открыт с настольного компьютера, а затем перенаправляет жертву на удаленный сервер для загрузки вредоносного архива.

Архив RAR или ZIP использует поддельные цифровые сертификаты, один из которых представляет собой вредоносное ПО Mispadu, а другой — установщик AutoIT для декодирования и запуска трояна с использованием легитимной утилиты командной строки Для просмотра ссылки Войди

Цепочка заражений Mispadu

Mispadu позволяет собирать список установленных антивирусных решений, перехватывать учетные данные из Google Chrome и Microsoft Outlook и загружать дополнительные вредоносные программы, среди которых обфусцированный VBS- дроппер , предназначенный для доставки полезной нагрузки с жестко закодированного домена. Доставляемая полезная нагрузка представляет из себя:

- инструмент удаленного доступа на основе .NET , который может выполнять команды, получаемые с C2-сервера;

- загрузчик, написанный на Rust, который запускает PowerShell -загрузчик для запуска файлов непосредственно из памяти.

Более того, вредоносное ПО использует оверлей для получения учетных данных от онлайн-банка, и другой конфиденциальной информации.

Metabase Q отметила, что использование «certutil» позволил Mispadu обойти обнаружение широким спектром антивирусов и собрать более 90 000 учетных данных онлайн-банков с более 17 500 уникальных веб-сайтов.

- Источник новости

- www.securitylab.ru