Достаточно одного нажатия, чтобы потерять свой аккаунт и раскрыть конфиденциальные данные.

Команда OpenAI 27 марта исправила критическую уязвимость ChatGPT, которая позволяет без ведома жертвы завладеть её аккаунтом, просмотреть историю чатов и получить доступ к платежной информации. Об ошибке компании Для просмотра ссылки Войдиили Зарегистрируйся багхантер Nagli и предоставил Для просмотра ссылки Войди или Зарегистрируйся .

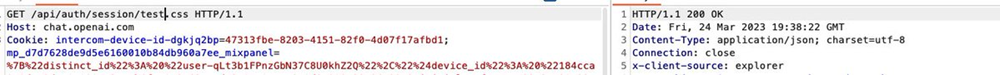

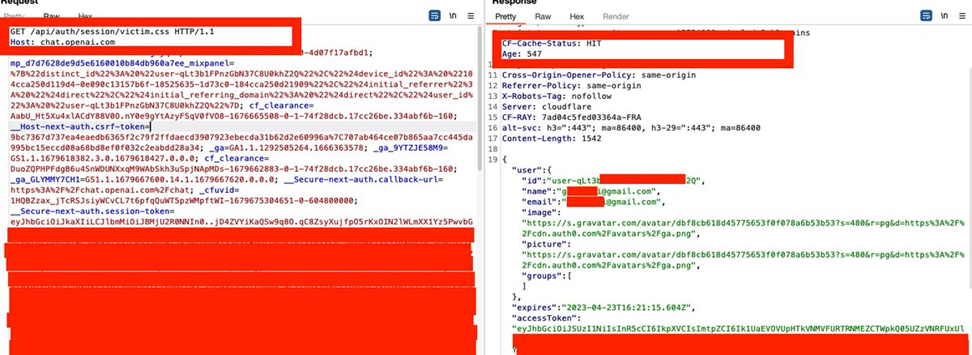

Исследователю удалось провести атаку «Web Cache Deception» (обман веб-кэша). Изучая запросы, обрабатывающие поток аутентификации ChatGPT, специалист заметил GET-запрос, который может раскрыть информацию о пользователе: «https://chat.openai.com/api/auth/session»

При каждом входе в экземпляр ChatGPT, приложение извлекает данные учетной записи – email, имя, изображение и маркер доступа (Access Token) с сервера. Выглядит это так:

Эксперт смоделировал ситуацию, когда жертва получает от злоумышленника ссылку на несуществующий ресурс с расширением файла, добавленным к конечной точке: «chat.openai.com/api/auth/session/test.css»

OpenAI возвращает чувствительные данные в JSON после добавления расширения файла «css». Это могло быть связано с ошибкой регулярного выражения или просто с тем, что разработчики не учитывали этот вектор атаки.

Далее специалист поменял заголовок ответа «CF-Cache-Status» на значение "HIT". Это означает, что данные были кэшированы, и они будут возвращены при следующем запросе по тому же адресу. В результате злоумышленник получает необходимые данные для перехвата токена жертвы.

Схема атаки:

Рекомендации по исправлению:

1. C помощью регулярного выражения проинструктируйте кэширующий сервер не перехватывать конечную точку (OpenAI исправила ошибку с помощью этого метода);

2. Не возвращайте конфиденциальный ответ JSON, если вы напрямую не запрашиваете желаемую конечную точку:

Для просмотра ссылки Войдиили Зарегистрируйся !=

Для просмотра ссылки Войдиили Зарегистрируйся

Команда OpenAI 27 марта исправила критическую уязвимость ChatGPT, которая позволяет без ведома жертвы завладеть её аккаунтом, просмотреть историю чатов и получить доступ к платежной информации. Об ошибке компании Для просмотра ссылки Войди

Исследователю удалось провести атаку «Web Cache Deception» (обман веб-кэша). Изучая запросы, обрабатывающие поток аутентификации ChatGPT, специалист заметил GET-запрос, который может раскрыть информацию о пользователе: «https://chat.openai.com/api/auth/session»

При каждом входе в экземпляр ChatGPT, приложение извлекает данные учетной записи – email, имя, изображение и маркер доступа (Access Token) с сервера. Выглядит это так:

Эксперт смоделировал ситуацию, когда жертва получает от злоумышленника ссылку на несуществующий ресурс с расширением файла, добавленным к конечной точке: «chat.openai.com/api/auth/session/test.css»

OpenAI возвращает чувствительные данные в JSON после добавления расширения файла «css». Это могло быть связано с ошибкой регулярного выражения или просто с тем, что разработчики не учитывали этот вектор атаки.

Далее специалист поменял заголовок ответа «CF-Cache-Status» на значение "HIT". Это означает, что данные были кэшированы, и они будут возвращены при следующем запросе по тому же адресу. В результате злоумышленник получает необходимые данные для перехвата токена жертвы.

Схема атаки:

- Злоумышленник создает выделенный путь «.css» к конечной точке «/api/auth/session»;

- Хакер распространяет ссылку (напрямую жертве или публично);

- Жертва переходит по ссылке;

- Ответ кэшируется;

- Киберпреступник получает учетные данные JWT (JSON Web Token) и получает полный доступ к аккаунту цели.

Рекомендации по исправлению:

1. C помощью регулярного выражения проинструктируйте кэширующий сервер не перехватывать конечную точку (OpenAI исправила ошибку с помощью этого метода);

2. Не возвращайте конфиденциальный ответ JSON, если вы напрямую не запрашиваете желаемую конечную точку:

Для просмотра ссылки Войди

Для просмотра ссылки Войди

- Источник новости

- www.securitylab.ru