Уязвимости в госсистемах дают полную свободу действий для нового вредоносного ПО.

Китайская хакерская группа Earth Lusca была замечена в атаках на правительственные органы в разных странах. Эксперты компании Trend Micro Для просмотра ссылки Войдиили Зарегистрируйся новый Linux-бэкдор SprySOCKS, который используется в этих атаках.

SprySOCKS является разновидностью RAT -трояна для Windows Для просмотра ссылки Войдиили Зарегистрируйся , многие функции которого были портированы для работы на Linux-системах. Однако, бэкдор представляет собой смесь различных вредоносных программ. Протокол коммуникации с сервером управления ( C2-сервер ) похож на троян Для просмотра ссылки Войди или Зарегистрируйся , в то время как интерактивная оболочка была адаптирована из Linux-вредоносного ПО Для просмотра ссылки Войди или Зарегистрируйся .

Earth Lusca оставалась активной на протяжении первой половины года, нацеливаясь на ключевые государственные органы в Юго-Восточной Азии, Центральной Азии, на Балканах и в других регионах мира. Хакеры фокусировались на органах, отвечающих за внешнюю политику, технологии и телекоммуникации.

Методы атаки

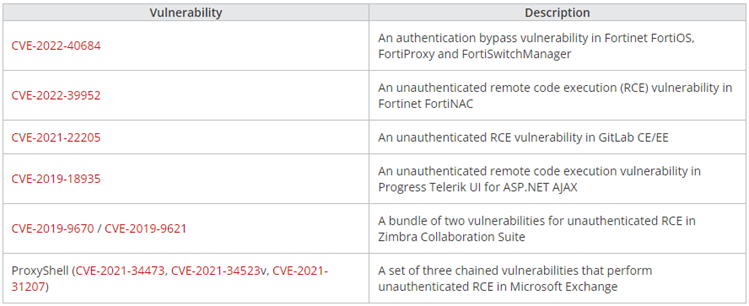

Хакеры эксплуатировали несколько уязвимостей удаленного выполнения кода, датированных между 2019 и 2022 годами, влияя на доступные в сети конечные точки. Недостатки использовались для развертывания маяков Cobalt Strike , которые позволяют удаленно получить доступ к целевой сети.

Уязвимости, используемые Earth Lusca

Полученный доступ использовался для бокового перемещения (Lateral Movement) по сети, кражи файлов и учетных данных, а также для развертывания дополнительных полезных нагрузок, таких как ShadowPad.

Технические детали

SprySOCKS использует высокопроизводительный сетевой фреймворк HP-Socket для своей работы, а его TCP -коммуникации с C2-сервером зашифрованы с помощью AES -ECB. Основные функции нового вредоносного ПО включают в себя сбор информации о системе, запуск интерактивной оболочки, управление SOCKS -прокси и базовые манипуляции с файлами.

Рекомендации

Приоритетом для организаций должно быть применение доступных обновлений безопасности на публично доступных серверных продуктах, что в данном случае предотвратит первоначальную компрометацию от Earth Lusca.

Эксперты Trend Micro отмечают активное развитие вредоносного ПО, поскольку были обнаружены две версии SprySOCKS: v1.1 и v.1.3.6. Исследователи также указывают на то, что атакующие адаптировали инжектор Linux ELF под названием «mandibule», оставив за собой отладочные сообщения и символы, что может указывать на спешку в разработке ПО.

Информация подчеркивает необходимость постоянного мониторинга и обновления систем безопасности для защиты от все более сложных и разнообразных угроз в современном мире.

Китайская хакерская группа Earth Lusca была замечена в атаках на правительственные органы в разных странах. Эксперты компании Trend Micro Для просмотра ссылки Войди

SprySOCKS является разновидностью RAT -трояна для Windows Для просмотра ссылки Войди

Earth Lusca оставалась активной на протяжении первой половины года, нацеливаясь на ключевые государственные органы в Юго-Восточной Азии, Центральной Азии, на Балканах и в других регионах мира. Хакеры фокусировались на органах, отвечающих за внешнюю политику, технологии и телекоммуникации.

Методы атаки

Хакеры эксплуатировали несколько уязвимостей удаленного выполнения кода, датированных между 2019 и 2022 годами, влияя на доступные в сети конечные точки. Недостатки использовались для развертывания маяков Cobalt Strike , которые позволяют удаленно получить доступ к целевой сети.

Уязвимости, используемые Earth Lusca

Полученный доступ использовался для бокового перемещения (Lateral Movement) по сети, кражи файлов и учетных данных, а также для развертывания дополнительных полезных нагрузок, таких как ShadowPad.

Технические детали

SprySOCKS использует высокопроизводительный сетевой фреймворк HP-Socket для своей работы, а его TCP -коммуникации с C2-сервером зашифрованы с помощью AES -ECB. Основные функции нового вредоносного ПО включают в себя сбор информации о системе, запуск интерактивной оболочки, управление SOCKS -прокси и базовые манипуляции с файлами.

Рекомендации

Приоритетом для организаций должно быть применение доступных обновлений безопасности на публично доступных серверных продуктах, что в данном случае предотвратит первоначальную компрометацию от Earth Lusca.

Эксперты Trend Micro отмечают активное развитие вредоносного ПО, поскольку были обнаружены две версии SprySOCKS: v1.1 и v.1.3.6. Исследователи также указывают на то, что атакующие адаптировали инжектор Linux ELF под названием «mandibule», оставив за собой отладочные сообщения и символы, что может указывать на спешку в разработке ПО.

Информация подчеркивает необходимость постоянного мониторинга и обновления систем безопасности для защиты от все более сложных и разнообразных угроз в современном мире.

- Источник новости

- www.securitylab.ru